في تطور خطير يهز عالم الذكاء الاصطناعي، بدأ القراصنة والهاكرز في نشر نسخ مزيفة من كود Claude AI المسرب مؤخراً، لكن مع إضافة خبيثة: برمجيات ضارة مخفية داخل الملفات. هذا التهديد الأمني الجديد يضع المطورين والشركات التقنية في مواجهة مباشرة مع خطر حقيقي قد يكلفهم بياناتهم الحساسة.

إذا كنت من المهتمين بالذكاء الاصطناعي أو تعمل في مجال تطوير البرمجيات، فهذا المقال ضروري لك. سنكشف لك التفاصيل الكاملة لهذا التسريب، وكيف يستغله المجرمون الإلكترونيون، والأهم: كيف تحمي نفسك وشركتك من هذا الفخ الخطير.

ما قصة تسريب كود Claude AI الأصلية؟

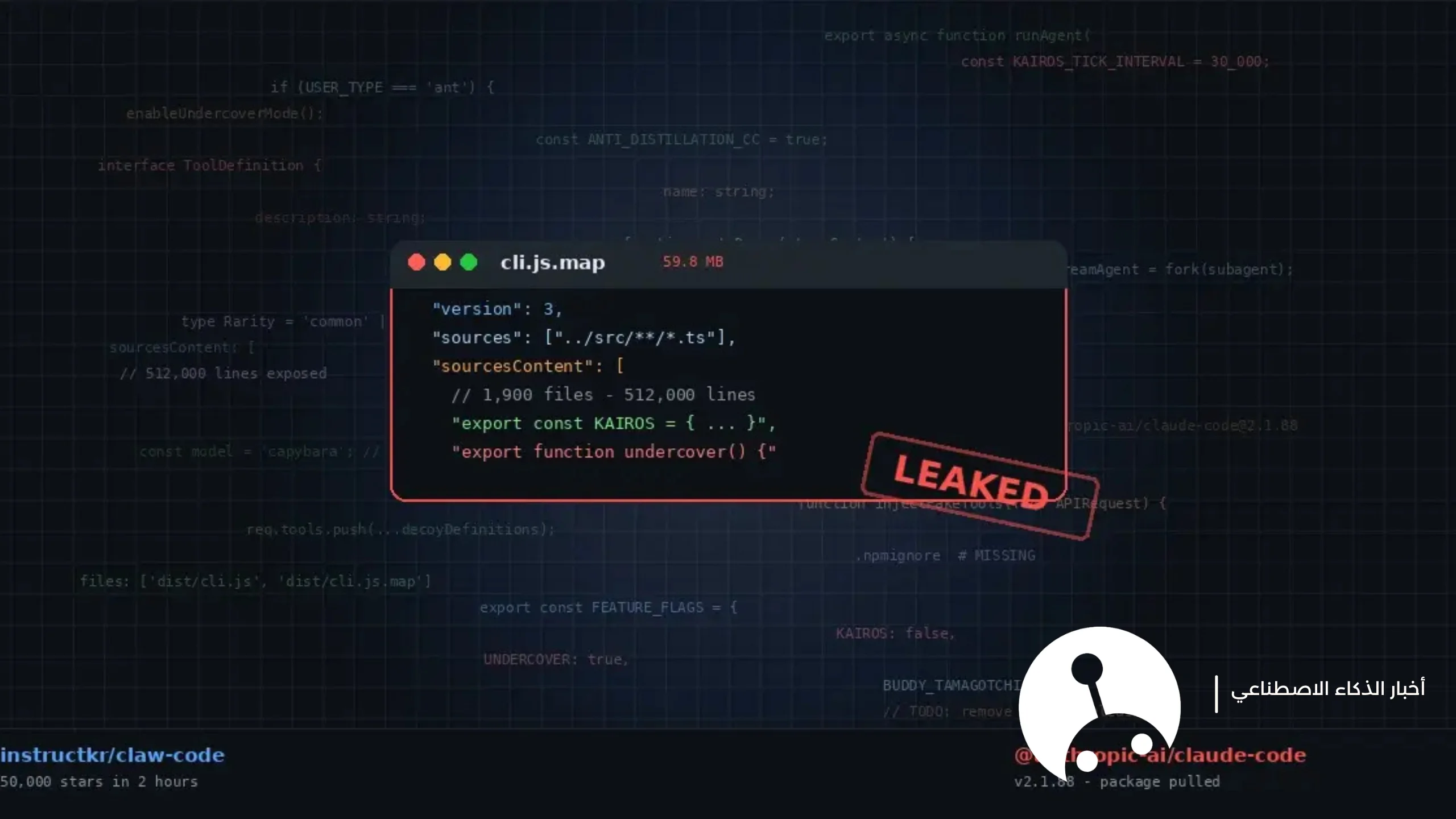

قبل أسابيع قليلة، تعرضت شركة Anthropic المطورة لنموذج Claude AI لحادث تسريب أمني أدى إلى تسرب أجزاء من الكود المصدري للذكاء الاصطناعي الخاص بها. التسريب الأصلي كان بحد ذاته حدثاً مقلقاً في صناعة الذكاء الاصطناعي، حيث يعتبر Claude واحداً من أقوى المنافسين لـ ChatGPT.

لكن المشكلة الحقيقية بدأت عندما قرر قراصنة استغلال هذا التسريب بطريقة أكثر خبثاً. بدلاً من مجرد نشر الكود المسرب، بدأوا في إضافة برمجيات خبيثة (Malware) داخل الملفات المنشورة على منصات مشاركة الأكواد والمنتديات السرية على الإنترنت المظلم.

لماذا يستهدف الهاكرز مجتمع الذكاء الاصطناعي؟

السبب بسيط: المطورون والباحثون في مجال الذكاء الاصطناعي يمثلون هدفاً ثميناً للغاية. هؤلاء المحترفون عادة ما يمتلكون:

- وصولاً لبيانات حساسة: معلومات عملاء، أكواد مصدرية، وبيانات تدريب نماذج الذكاء الاصطناعي

- حسابات ذات قيمة عالية: اشتراكات مدفوعة في خدمات سحابية وأدوات تطوير متقدمة

- شبكات شركات كبرى: العديد منهم يعملون لدى شركات تقنية عملاقة

- فضول تقني: رغبة قوية في تجربة أحدث التقنيات والأكواد المسربة

كيف يعمل الفخ الخبيث؟ آلية الهجوم بالتفصيل

الهجوم مصمم بذكاء ليستغل فضول المطورين وحماسهم لاستكشاف تقنيات الذكاء الاصطناعي المتقدمة. إليك كيف يعمل:

المرحلة الأولى: الطعم الجذاب

ينشر القراصنة روابط على منصات GitHub، Reddit، ومنتديات المطورين بعناوين مثل “Claude AI Full Source Code – Leaked” أو “تحميل كود Claude الكامل مجاناً”. هذه المنشورات تبدو مشروعة تماماً وتحتوي على معلومات تقنية مقنعة.

المرحلة الثانية: التنزيل الملغوم

عند تحميل الملفات، يحصل الضحية على مزيج من:

- أكواد حقيقية مسربة من Claude (لإضفاء المصداقية)

- ملفات تنفيذية مخفية تحتوي على برمجيات خبيثة

- سكريبتات تثبيت تلقائية تعمل في الخلفية

المرحلة الثالثة: الاختراق الصامت

بمجرد فتح الملفات أو تشغيل أي سكريبت، تبدأ البرمجية الخبيثة في:

- سرقة بيانات الاعتماد المحفوظة في المتصفحات

- الوصول إلى مفاتيح API ورموز الوصول

- تثبيت backdoors للوصول المستقبلي

- مراقبة النشاط وسرقة البيانات الحساسة

تهديدات أمنية أخرى تهز عالم التقنية

تسريب Claude ليس الحادث الوحيد الذي يشغل مجتمع الأمن السيبراني هذه الأيام. هناك موجة حقيقية من الهجمات المتطورة تستهدف البنية التحتية التقنية:

اختراق أدوات التنصت الخاصة بـ FBI

في تطور صادم، أعلن مكتب التحقيقات الفيدرالي الأمريكي (FBI) أن أدوات التنصت والمراقبة الخاصة به تعرضت لاختراق يشكل تهديداً للأمن القومي. هذه الأدوات، التي تُستخدم عادة لمراقبة المشتبه بهم، أصبحت الآن في أيدي مجهولين قد يستخدمونها لأغراض خبيثة.

سرقة كود Cisco المصدري

في هجوم آخر ضمن سلسلة هجمات Supply Chain (سلسلة التوريد)، تمكن قراصنة من سرقة أجزاء من الكود المصدري لشركة Cisco العملاقة. هذا النوع من الهجمات خطير بشكل خاص لأنه يستهدف الشركات التي تعتمد عليها آلاف المؤسسات الأخرى.

كيف تحمي نفسك من تسريب كود Claude المزيف؟

الحماية من هذا النوع من الهجمات تتطلب يقظة ووعياً أمنياً عالياً. إليك دليل عملي للحماية:

1. لا تثق في التسريبات مهما بدت مقنعة

القاعدة الذهبية: إذا كان شيء ما يبدو جيداً لدرجة يصعب تصديقها، فهو على الأرجح كذلك. تسريبات الأكواد المصدرية من شركات كبرى نادراً ما تكون متاحة بسهولة، وعادة ما تكون محمية بشدة.

2. استخدم بيئات معزولة (Sandboxing)

إذا كان لديك فضول حقيقي لفحص أي كود مسرب:

- استخدم جهاز افتراضي (Virtual Machine) منفصل تماماً

- لا تستخدم حساباتك الشخصية أو بيانات اعتماد حقيقية

- افصل الجهاز عن شبكتك الرئيسية

- استخدم أدوات تحليل الأكواد الآلية أولاً

3. فعّل المصادقة الثنائية في كل مكان

حتى لو تم اختراق كلمات مرورك، المصادقة الثنائية (2FA) توفر طبقة حماية إضافية حاسمة. فعّلها على:

- حساباتك على GitHub وGitLab

- خدمات AWS وGoogle Cloud وAzure

- حسابات البريد الإلكتروني

- منصات العمل مثل Slack وJira

4. راقب نشاط حساباتك باستمرار

استخدم أدوات مراقبة تنبهك فوراً عند:

- تسجيل دخول من موقع جغرافي جديد

- استخدام غير معتاد لـ API

- تغييرات في إعدادات الأمان

- محاولات وصول فاشلة متكررة

تأثير هذه الهجمات على صناعة الذكاء الاصطناعي

هذه الموجة من الهجمات الأمنية لها تداعيات عميقة على صناعة الذكاء الاصطناعي بأكملها:

تآكل الثقة في مشاركة الأبحاث

كانت صناعة الذكاء الاصطناعي تتميز تاريخياً بثقافة الانفتاح والمشاركة. الباحثون ينشرون أوراقهم البحثية وأحياناً أكوادهم بحرية. لكن هذه الهجمات قد تدفع الشركات لمزيد من السرية، مما يبطئ التقدم العلمي.

ارتفاع تكاليف الأمن السيبراني

الشركات العاملة في مجال الذكاء الاصطناعي ستضطر لاستثمار مبالغ ضخمة إضافية في الأمن السيبراني، مما قد يرفع تكلفة خدماتها على المستخدمين النهائيين.

تشديد القوانين والتنظيمات

نتوقع أن نرى موجة جديدة من القوانين والتنظيمات الحكومية التي تفرض معايير أمنية أكثر صرامة على شركات الذكاء الاصطناعي.

نصائح للشركات والمؤسسات

إذا كنت مسؤولاً عن الأمن السيبراني في شركتك، إليك إجراءات عاجلة يجب تنفيذها:

سياسات صارمة لاستخدام الأكواد الخارجية

ضع بروتوكولات واضحة:

- حظر تحميل أكواد من مصادر غير موثوقة

- مراجعة أمنية إلزامية لأي كود خارجي

- استخدام أدوات فحص الأكواد الآلية

- عزل بيئات التطوير عن البيئات الإنتاجية

تدريب مستمر للموظفين

الموظفون هم خط الدفاع الأول. استثمر في:

- ورش عمل دورية عن الأمن السيبراني

- محاكاة هجمات التصيد (Phishing simulations)

- مكافآت للإبلاغ عن التهديدات الأمنية

- ثقافة تشجع السؤال قبل التحميل

خطة استجابة للحوادث

جهّز خطة واضحة تتضمن:

- بروتوكولات العزل الفوري للأنظمة المخترقة

- قنوات اتصال طوارئ

- فريق استجابة مدرب ومجهز

- إجراءات النسخ الاحتياطي والاستعادة

ماذا تفعل إذا كنت ضحية بالفعل؟

إذا اشتبهت أنك قد حملت الكود المزيف أو تعرضت للاختراق، اتبع هذه الخطوات فوراً:

الخطوات الفورية (أول ساعة)

- افصل الجهاز عن الإنترنت: قطع الاتصال يمنع انتشار الضرر

- لا تحذف شيئاً: قد تحتاج الأدلة للتحقيق

- أبلغ فريق الأمن: إذا كنت في شركة، أخبرهم فوراً

- غيّر كلمات المرور: من جهاز آخر نظيف، غيّر كل كلمات مرورك

الخطوات المتوسطة (أول 24 ساعة)

- فحص شامل بأدوات متعددة: استخدم عدة برامج مكافحة فيروسات

- مراجعة سجلات النشاط: تحقق من أي نشاط غير عادي في حساباتك

- إلغاء مفاتيح API: أي مفاتيح وصول قد تكون تعرضت للخطر

- إخطار الأطراف المعنية: عملاء، شركاء، أو جهات تنظيمية إن لزم

الخطوات طويلة المدى

- إعادة تثبيت نظام التشغيل من نسخة نظيفة

- مراجعة شاملة لسياسات الأمن

- تدقيق أمني احترافي لكل أنظمتك

- مراقبة مستمرة لأي نشاط مشبوه لأشهر قادمة

الدروس المستفادة والتوقعات المستقبلية

هذه الحادثة تعلمنا دروساً مهمة عن مستقبل الأمن السيب